暂无简介

记一次web登录渗透

在渗透测试过程中,碰见的web登录页面特别多,那么我们应该用什么样的思路去进行一个测试呢,下面看看我的一些测试师思路ba

测试思路

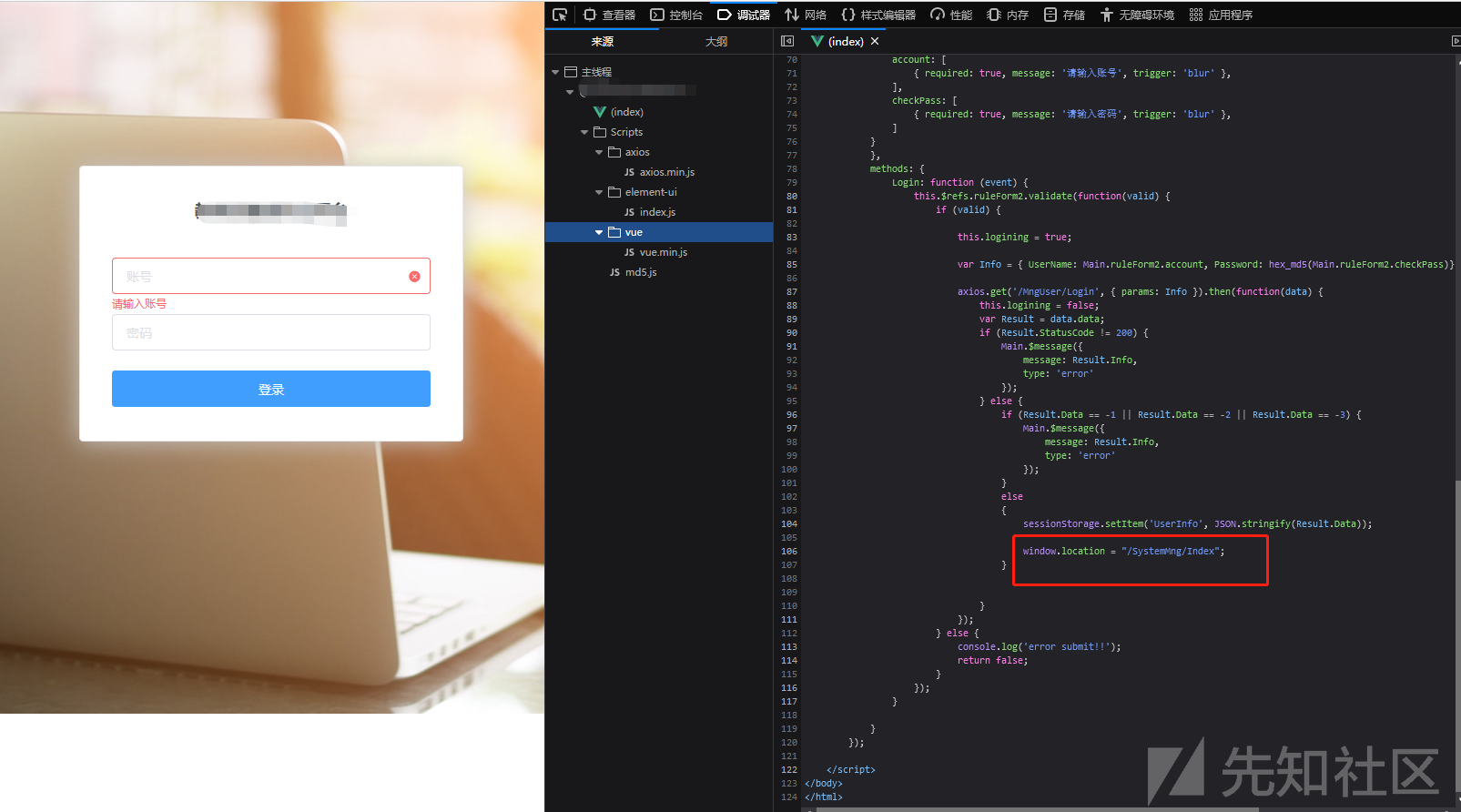

当看见一个这样的web登录框时,会怎么样进行一个渗透呢

弱口令

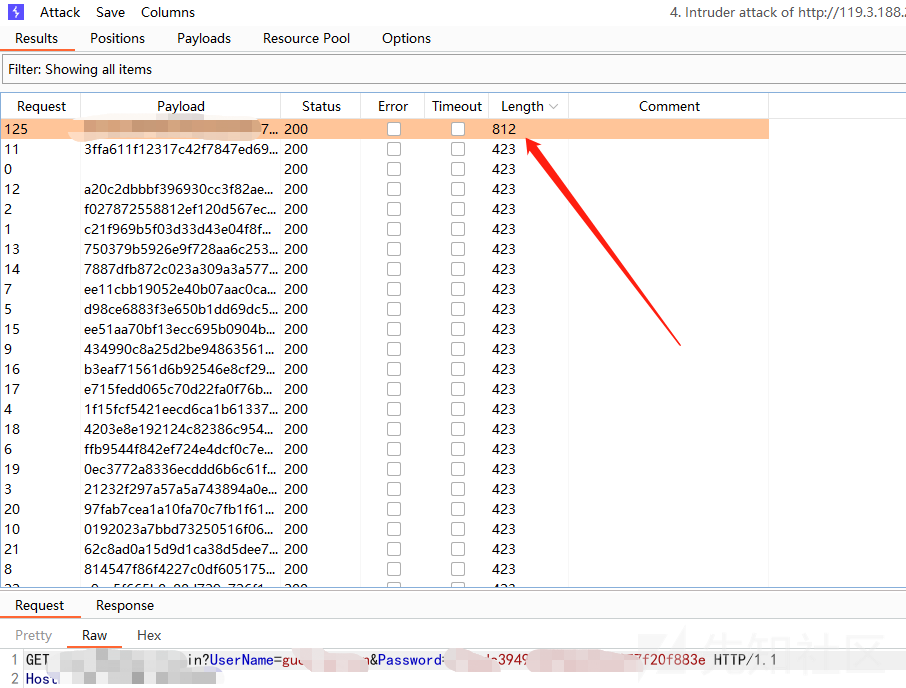

我们可以看见 这个登录时并没有存在一个验证码,就会存在一个爆破问题 那么一般爆破的用户名又会存在那些呢

1.admin

2.test

3.root

这里也可以去查找对应系统的的操作手测,收集管理账号,增加爆破机率

在这里进行了爆破,并没有结果

目录扫描

我们可以去扫描目录 可能一些被扫描出来的目录未做鉴权 可直接访问

JS文件未授权

上面方法都无果后,我们接下来去看下JS文件

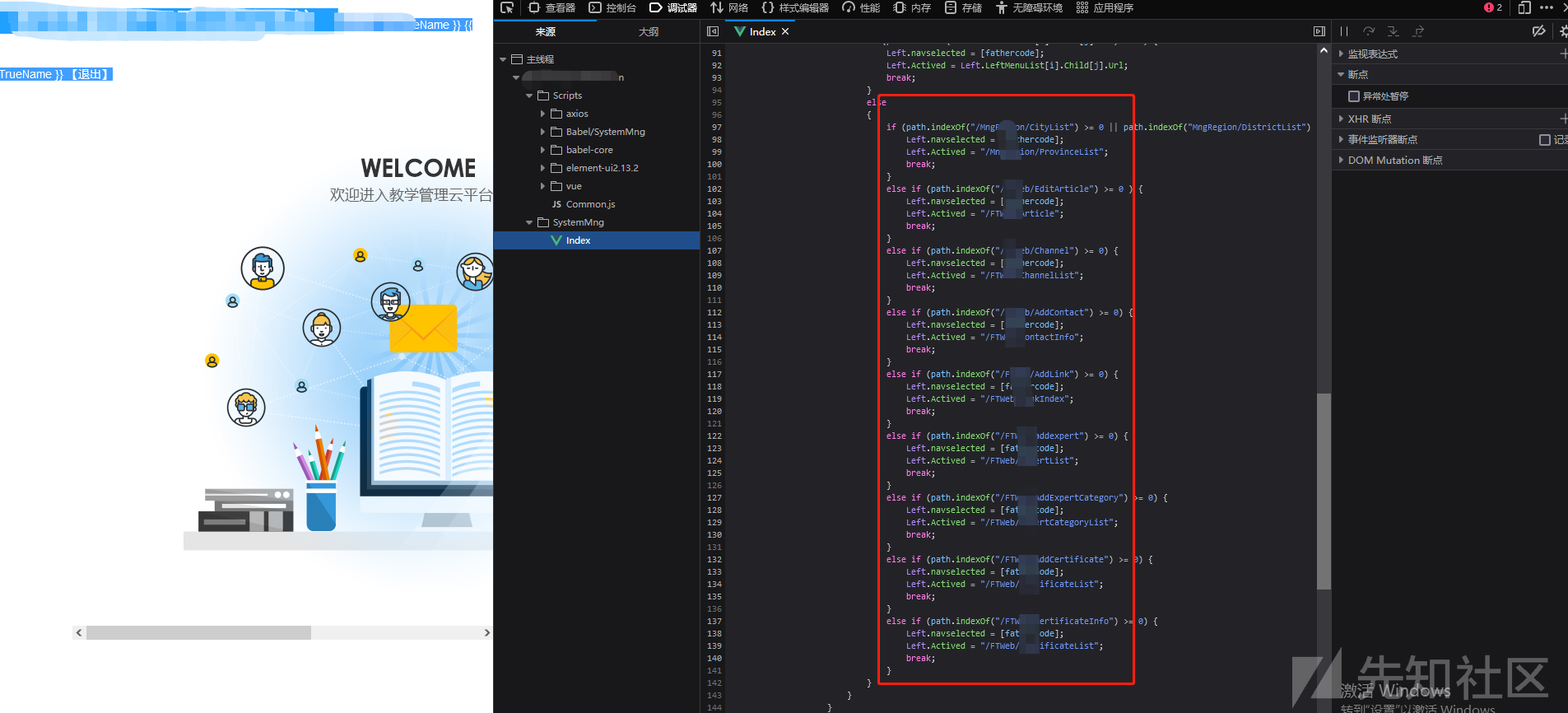

发现在index.js中存在一个/SystemMng/Index的url

我们尝试拼接访问

组合拳弱口令爆破

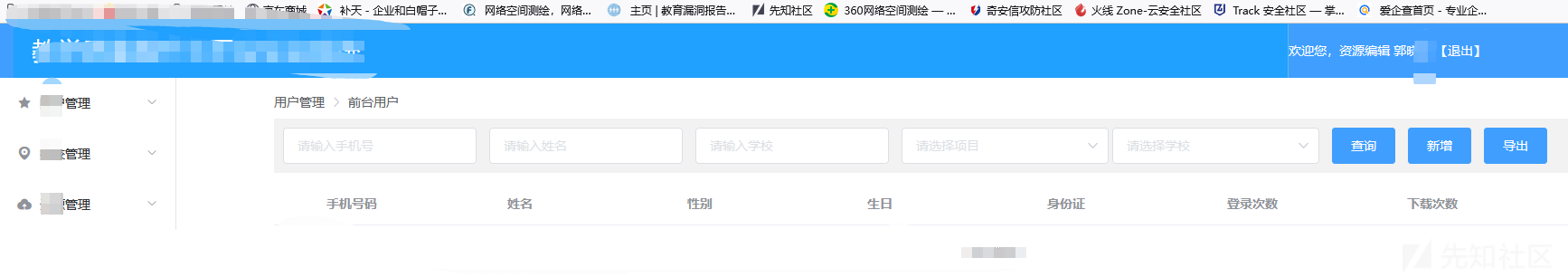

到这里我们拿到了管理员的账号以及电话了,也可以直接重置他们密码了(拿正确的账号再去尝试爆破)

可以看见 password被加密了 发现为m5 我们利用burp自带的转码爆破即可

登录返回包测试

随意输入登录的账号密码登录抓包

修改他的鉴权数据后

利用方法一样

越权

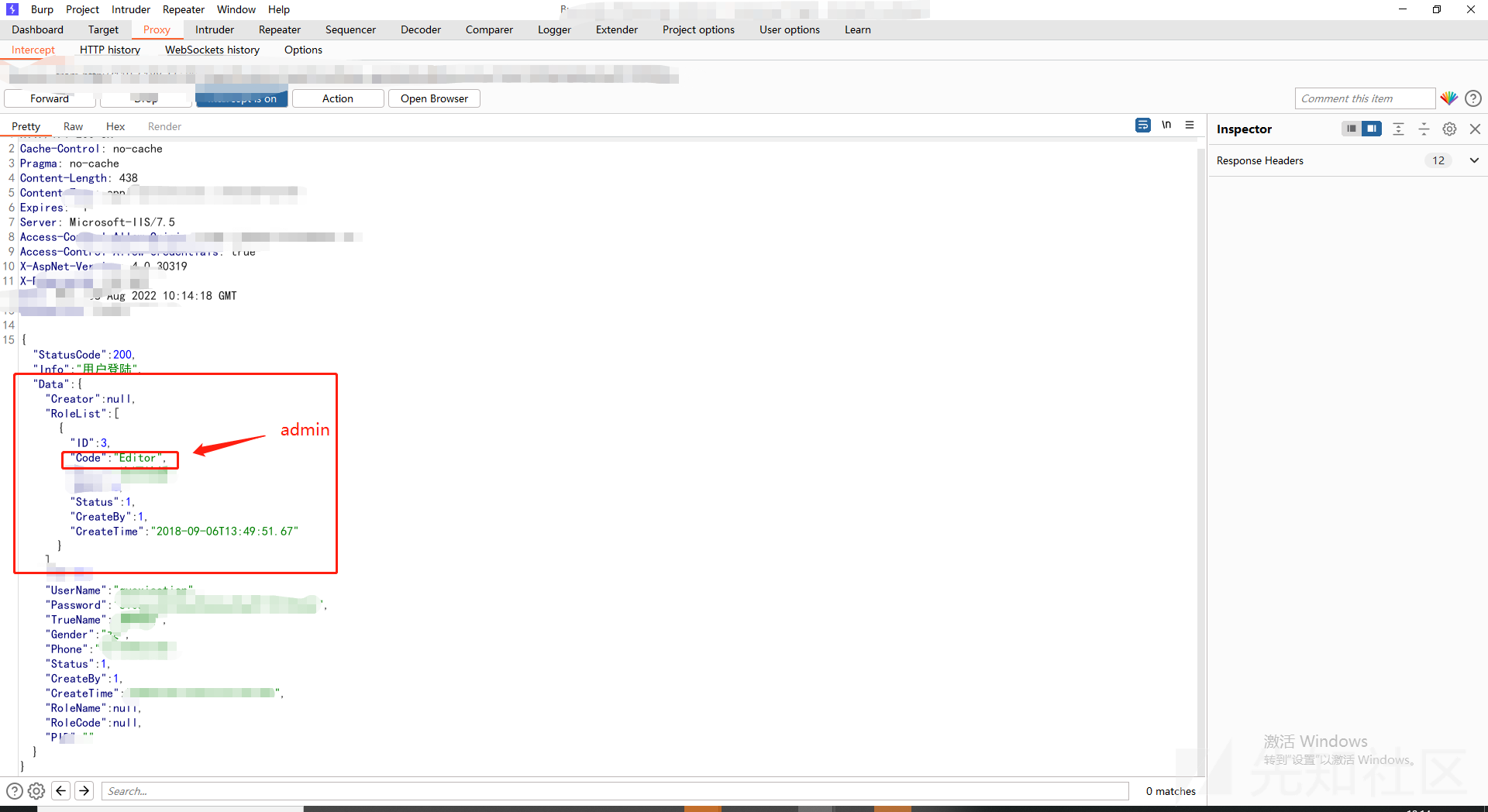

现在已经拿到了普通用户的账号密码了,那我们后面应该去尝试一个越权 垂直越权 或者 平行越权

拿爆破的号进行登录抓包处理,这个地方师傅们在挖掘的时候可以多看几遍数据包以及返回包

开始在构造时 以为是校验ID 后面多测试几轮下来,发现只会去识别code参数

- 本文作者: MiNi

- 本文来源: 先知社区

- 原文链接: https://xz.aliyun.com/t/11612

- 版权声明: 除特别声明外,本文各项权利归原文作者和发表平台所有。转载请注明出处!